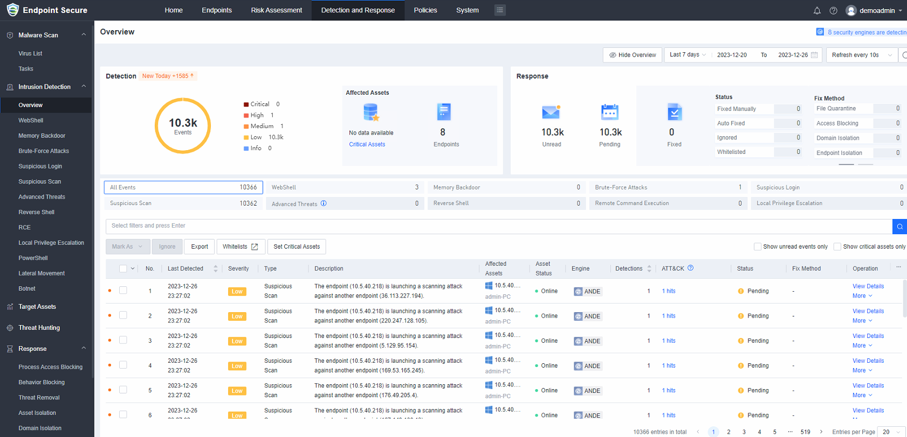

Endpoint Secure

Endpoint Secure offre une protection des terminaux de pointe, simplifiant ainsi la gestion de la sécurité tout en maximisant l’efficacité.

Solution avancée de sécurité des Endpoints

Endpoint Secure adopte une approche différente pour défendre les systèmes contre les malwares et les menaces APT, par rapport aux solutions antivirus de nouvelle génération (NGAV) ou de détection et réponse sur les endpoints (EDR) actuelles.

Endpoint Secure offre une réponse complète aux infections par malwares et aux violations APT à travers tout le réseau de l’organisation, tout en simplifiant la gestion, l’opération et la maintenance.

Cette solution est modulable pour répondre aux besoins de toute organisation nécessitant une gestion sur site, dans le cloud ou une solution hybride en matière de sécurité, de protection, de détection et de réponse des terminaux.

La plupart des attaques impliquent des Endpoints

Fréquence des attaques en secondes

%

Malware diffusés par e-mail

%

Attaques non dûes à des malware

%

Organisations où les infections se propagent d’un employé à un autre

Aperçu de Endpoint Secure

Une protection complète à chaque étape du cycle de vie de la menace, avec des solutions avancées pour la prévention pré-attaque, une détection active durant l’attaque, et des analyses poussées post-attaque pour une sécurité des terminaux sans faille.

Principales fonctionnalités & capacités

- Protection contre le Phishing et les Intrusions Web avec Réponse Automatisée

- Protection et Récupération (Roll-Back) contre les Ransomwares

- Synergie avec le Réseau et le Cloud

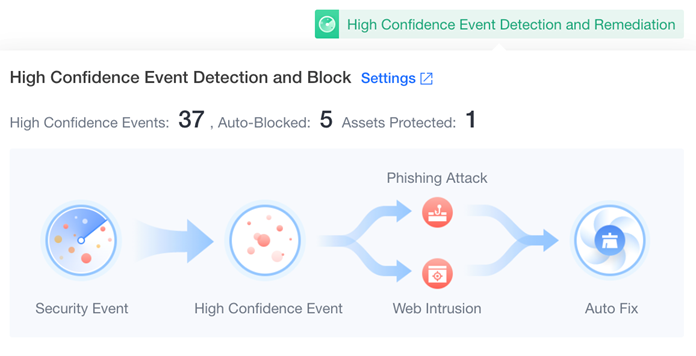

Protection contre le Phishing et les Intrusions Web avec Réponse Automatisée

Renforcement de la protection contre les attaques de phishing et les intrusions web pour contrer la hausse du nombre d’incidents à l’échelle mondiale.

Détection précise des attaques de phishing et d’intrusion web, avec des insights détaillés, incluant une chaîne d’attaque visuelle complète pour identifier l’origine et les comportements associés à l’attaque.

Les utilisateurs peuvent configurer Endpoint Secure pour répondre automatiquement à de telles attaques, en mettant fin aux processus malveillants et en supprimant les fichiers malveillants pour empêcher leur propagation.

Protection et Récupération (Roll-Back) contre les Ransomwares

Protection contre tous types de ransomwares via des moteurs de détection basés sur l’IA, statiques et dynamiques.

Détection des processus suspects liés aux ransomwares et leur blocage en aussi peu que 3 secondes pour minimiser l’impact sur les actifs des utilisateurs.

Les indicateurs de compromission liés aux ransomwares sont collectés à partir de plus de 12 millions d’appareils équipés de Endpoint Secure, permettant d’atteindre un taux de précision de détection de 99,83%.

Outre les protections existantes contre les ransomwares, telles que le pot de miel et l’authentification à deux facteurs RDP, Endpoint Secure offre des capacités de récupération contre les ransomwares, incluant la récupération de fichiers et la récupération via les sauvegardes de snapshots du service Windows Volume Shadow Copy (VSS) pour sécuriser et restaurer intégralement vos données en cas de chiffrement par ransomware.

Synergie avec le Réseau et le Cloud

Endpoint Secure s’intègre avec Sangfor NGAF, IAG, et Cyber Command pour permettre une détection et une réponse coordonnées aux menaces avancées.

La corrélation des menaces entre les terminaux, le réseau et le cloud permet de détecter des menaces sophistiquées qui échappent aux solutions ponctuelles et de produire une chaîne de preuves intégrée pour rationaliser la chasse aux menaces post-attaque et la remédiation des faiblesses.

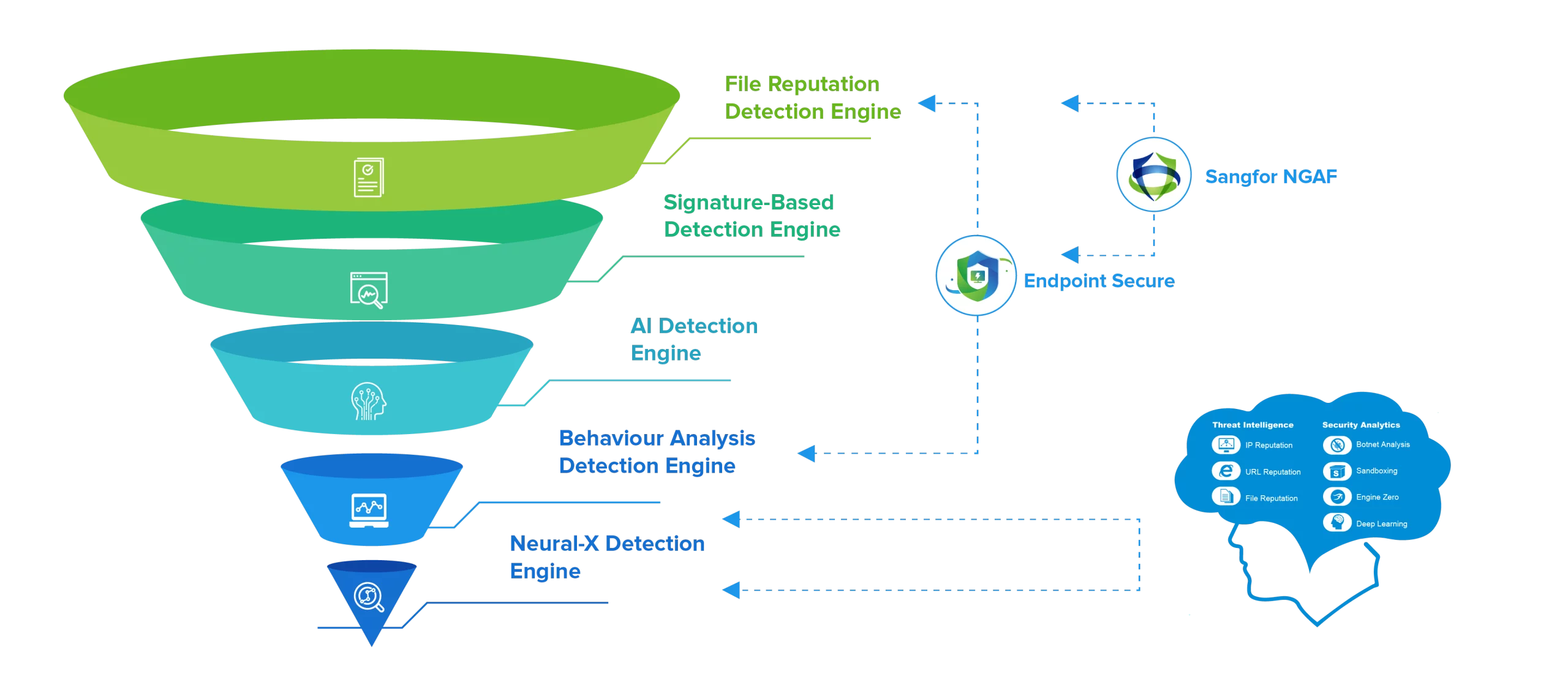

Détection de malwares de classe mondiale

Endpoint Secure assure une détection de malwares de classe mondiale, utilisant des technologies avancées pour identifier et neutraliser les menaces avant qu’elles ne compromettent vos systèmes.

Endpoint Secure est compatible avec :

Endpoint Secure assure une détection de malwares de classe mondiale, utilisant des technologies avancées pour identifier et neutraliser les menaces avant qu’elles ne compromettent vos systèmes.

| Systèmes d’exploitation |

| Virtualisation |

Optimisez votre cybersécurité : explorez les solutions Endpoint Secure dès maintenant !

Endpoint Secure / FAQs

Puis-je installer l'agent de protection Endpoint Secure sur un système qui exécute déjà un antivirus ou un EDR ?

Vous pouvez installer Endpoint Secure Protect sur un système où un autre antivirus ou EDR est déjà installé.

Lors de l’installation, il vous sera demandé si d’autres logiciels antivirus sont installés.

Si vous répondez « oui », l’installation vous demandera si vous souhaitez continuer.

Si vous choisissez de poursuivre l’installation, celle-ci se poursuivra en mode de compatibilité et l’agent Protect désactivera automatiquement la protection en temps réel pour ne pas interférer avec le fonctionnement de l’agent antivirus existant.

Quels mécanismes de protection sont déployés avec le serveur de gestion ?

Le serveur de gestion Endpoint Secure inclut le module WAF NGAF pour prévenir les attaques basées sur le web.

Les versions matérielles et virtuelles du serveur de gestion sont évaluées par l’équipe BlueSecOps de Sangfor pour déterminer si des risques ou vulnérabilités existent.

Un renforcement de la sécurité est effectué pour minimiser les surfaces d’attaque en fermant tous les ports et services inutiles.

Puis-je choisir le moment de la mise à jour des agents pour minimiser l'impact sur le réseau ?

Oui, vous pouvez choisir le moment où les groupes d’agents ou les agents individuels sont mis à jour.

Cela vous donne la flexibilité et le contrôle pour échelonner ou retarder les mises à jour des agents en fonction des besoins organisationnels.

+212 (0) 522 865 819

+212 (0) 676 168 678

SERVICES

Infrastucture IT

Cybersécurité

Cloud Computing

Développement Digital

FORMATIONS

PECB - ISO/IEC

SOLUTIONS

Cybersécurité

Services Managés

Cloud & Infrastructure